Rozporządzenie maszynowe (UE) 2023/1230 („MR”) zacznie być stosowane od 20 stycznia 2027 r. Warto jednak pamiętać, że część mechanizmów przewidzianych w tym akcie — w szczególności dotyczących jednostek notyfikowanych oraz nadzoru rynku — uruchamia się wcześniej, zgodnie z harmonogramem określonym w samym rozporządzeniu. W praktyce oznacza to, że retrofitów OT realizowanych „na styk” z 2027 r. Nie da się już traktować jak zwykłe projekty modernizacyjne. Ryzyko zgodności jest w nich wpisane z definicji, a koszt jego opanowania rośnie gwałtownie wtedy, gdy temat zaczyna się od dokumentacji, zamiast od właściwie zaprojektowanej architektury technicznej i procesu zarządzania zmianą.

Z perspektywy automatyki i systemów sterowania szczególne znaczenie mają dwie grupy zasadniczych wymagań w zakresie ochrony zdrowia i bezpieczeństwa (EHSR): ochrona przed „korupcją”, czyli nieuprawnioną ingerencją lub uszkodzeniem (EHSR 1.1.9) oraz bezpieczeństwo i niezawodność układów sterowania (EHSR 1.2.1). Rozporządzenie wprost wymaga ochrony oprogramowania i danych krytycznych dla zgodności, identyfikacji zainstalowanego oprogramowania niezbędnego do bezpiecznej pracy maszyny, a także gromadzenia dowodów legalnej i nielegalnej ingerencji w hardware i software.

W obszarze sterowania pojawiają się dodatkowo wymagania, które dotąd wiele organizacji traktowało raczej jako dobrą praktykę niż obowiązek prawny. Chodzi między innymi o odporność na racjonalnie przewidywalne złośliwe działania osób trzecich, zakaz modyfikowania reguł i ustawień, jeżeli mogłyby one prowadzić do zagrożenia — również w fazie „uczenia” systemu — obowiązek utrzymywania logów interwencji i wersji safety software’u przez pięć lat, a także wymóg, by awaria sterowania bezprzewodowego nie prowadziła do sytuacji niebezpiecznej.

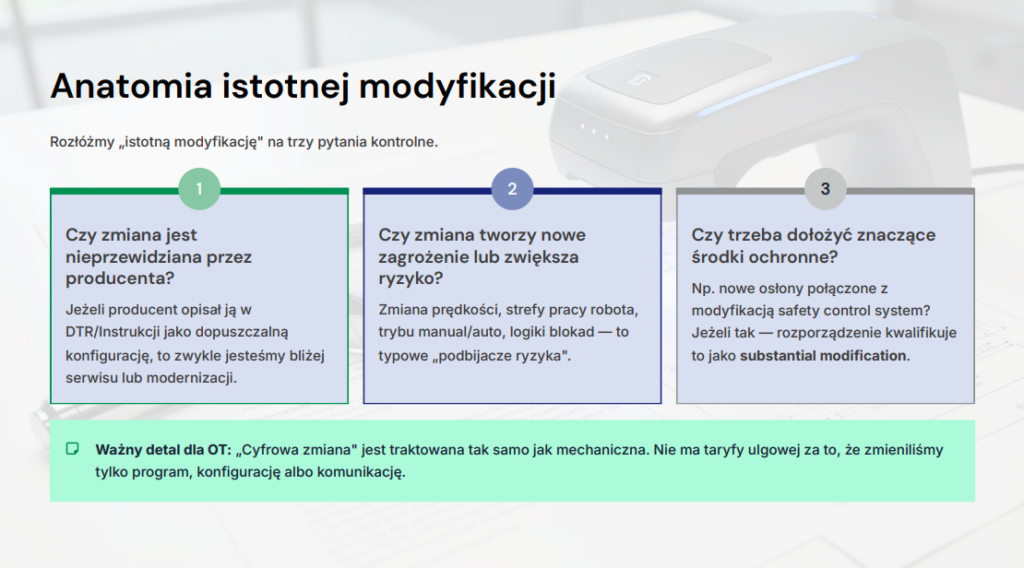

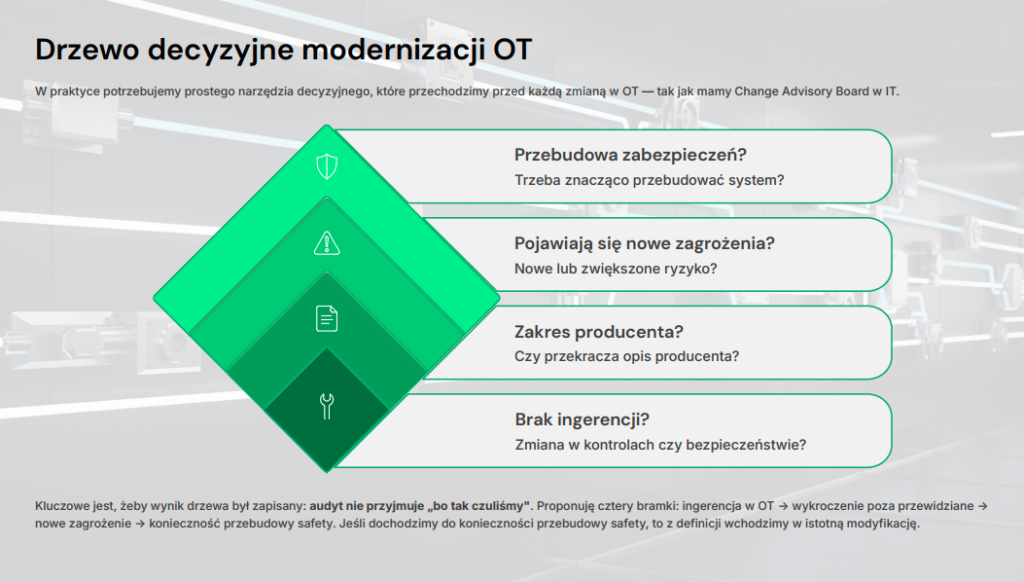

Punktem zapalnym dla retrofitów pozostaje definicja „istotnej modyfikacji” (substantial modification), która obejmuje zarówno zmiany fizyczne, jak i cyfrowe. To właśnie ona przesądza o tym, kiedy modernizacja przestaje być zwykłą ingerencją techniczną, a zaczyna mieć skutki prawne porównywalne z wprowadzeniem nowej maszyny do obrotu. Zgodnie z MR podmiot dokonujący istotnej modyfikacji jest co do zasady traktowany jak producent, a więc przejmuje również obowiązki producenta. Wyjątek dotyczy jedynie użytkownika nieprofesjonalnego działającego na własne potrzeby, co w realiach przemysłowych ma znaczenie raczej marginalne niż praktyczne.

Konsekwencją takiej kwalifikacji jest konieczność uruchomienia pełnego „łańcucha zgodności”: od ponownej oceny ryzyka, przez przygotowanie lub aktualizację dokumentacji technicznej, aż po zastosowanie właściwej procedury oceny zgodności — niekiedy z udziałem jednostki notyfikowanej — oraz wystawienie deklaracji zgodności UE i oznakowanie CE. W razie potrzeby dokumentacja musi obejmować również logikę lub kod safety software’u, jeżeli organ nadzoru uzna to za niezbędne do weryfikacji zgodności.

Kontekst regulacyjny i dlaczego OT znajduje się wprost w zakresie rozporządzenia

W przeciwieństwie do dyrektywy, rozporządzenie stosuje się bezpośrednio i jednolicie w całej Unii Europejskiej, bez potrzeby transpozycji do prawa krajowego. Z punktu widzenia praktyki oznacza to ograniczenie rozbieżności interpretacyjnych i mniejszą przestrzeń dla lokalnych „zwyczajów” regulacyjnych. Dla organizacji działających w kilku jurysdykcjach jest to pod pewnymi względami uproszczenie, ponieważ maleje liczba krajowych wariantów interpretacyjnych. Jednocześnie jednak rośnie znaczenie procesów dowodowych, kontroli zmian i formalnego wykazywania zgodności. Innymi słowy: praktyka zakładowa przestaje być skuteczną linią obrony.

MR w sposób jednoznaczny łączy bezpieczeństwo maszyn z cyberbezpieczeństwem systemów sterowania. W EHSR 1.2.1 pojawia się wymóg odporności na racjonalnie przewidywalne złośliwe działania osób trzecich, a w EHSR 1.1.9 — wymagania dotyczące ochrony przed ingerencją oraz obowiązek gromadzenia dowodów zmian w hardware i software krytycznych dla zgodności. To de facto kończy narrację, zgodnie z którą cyberbezpieczeństwo jest wyłącznie domeną działu IT. Od 2027 r. cyber i software stanowią integralny element minimalnego poziomu zgodności produktu — na równi z osłonami, ergonomią czy funkcjami bezpieczeństwa.

Istotna modyfikacja jako kluczowy punkt ryzyka przy retrofitach

Definicja „istotnej modyfikacji” obejmuje zmianę dokonaną po wprowadzeniu maszyny do obrotu lub oddaniu jej do użytku, która nie była przewidziana przez producenta, wpływa na bezpieczeństwo poprzez stworzenie nowego zagrożenia albo zwiększenie istniejącego ryzyka oraz wymaga zastosowania istotnych środków ochronnych. Może to oznaczać na przykład konieczność dołożenia nowych osłon, przebudowy istniejącego układu safety control system lub zastosowania dodatkowych rozwiązań zapewniających stateczność albo wytrzymałość.

To rozstrzygnięcie ma fundamentalne znaczenie, ponieważ MR jednoznacznie przenosi ciężar obowiązków producenta na podmiot wykonujący istotną modyfikację. Taki podmiot musi zadeklarować zgodność na własną odpowiedzialność i zastosować właściwą procedurę oceny zgodności. Mówiąc bez ogródek: nie da się wykonać dużej zmiany w sterowaniu, logice bezpieczeństwa lub architekturze OT i nadal twierdzić, że była to wyłącznie usługa serwisowa, jeśli zmiana spełnia przesłanki istotnej modyfikacji.

Odpowiedzialność, ocena zgodności i realne skutki dla integratorów

MR różnicuje procedury oceny zgodności w zależności od kategorii określonych w załączniku I. Dla kategorii z części A stosuje się procedury wskazane w art. 25 ust. 2, a więc takie, które co do zasady wymagają udziału strony trzeciej. Dla części B możliwa jest kontrola wewnętrzna produkcji (moduł A), ale tylko wtedy, gdy projekt został wykonany zgodnie z normami zharmonizowanymi lub wspólnymi specyfikacjami obejmującymi wszystkie właściwe EHSR. W przeciwnym razie konieczne stają się procedury bardziej rygorystyczne.

Z punktu widzenia automatyki szczególnie istotne jest to, że w załączniku I część A pojawiają się pozycje odnoszące się do elementów bezpieczeństwa oraz systemów wbudowanych wykorzystujących machine learning do realizacji funkcji bezpieczeństwa. To oznacza, że pewne rozwiązania, które jeszcze niedawno były postrzegane jako innowacyjne usprawnienie systemu sterowania, mogą dziś pociągać za sobą istotnie wyższy poziom formalnych obowiązków.

Sankcje nadal pozostają w gestii państw członkowskich, ale rozporządzenie wymaga, by były skuteczne, proporcjonalne i odstraszające, z możliwością uwzględnienia sankcji karnych w przypadku poważnych naruszeń. W połączeniu z wymogami dowodowymi — takimi jak logi, dokumentacja techniczna czy retencja danych — oznacza to, że „retrofit bez papierów” przestaje być wyłącznie ryzykiem technicznym. Staje się ryzykiem prawnym, kontraktowym, reputacyjnym i ubezpieczeniowym.

Wymagania techniczne dla sterowania: cyber, logi, wireless i AI

EHSR 1.1.9 wymaga, aby podłączenie urządzenia — także zdalnego — nie prowadziło do sytuacji niebezpiecznej, aby komponenty sprzętowe związane z dostępem do krytycznego oprogramowania były odpowiednio chronione przed ingerencją, a sama maszyna gromadziła dowody interwencji oraz identyfikowała zainstalowane oprogramowanie niezbędne do bezpiecznej pracy.

EHSR 1.2.1 rozwija ten kierunek i rozszerza go o wymagania dotyczące samych układów sterowania. Obejmuje to odporność na przewidywalne złośliwe działania, niedopuszczalność powstawania zagrożeń wskutek awarii hardware’u lub błędów logiki, ograniczenie modyfikacji reguł i ustawień mogących prowadzić do zagrożenia — także w fazie uczenia — obowiązek utrzymywania logów interwencji i wersji safety software’u przez pięć lat oraz, w przypadku sterowania samorozwijającego się, rejestrowanie danych procesu decyzyjnego z retencją jednego roku na potrzeby wykazania zgodności.

MR nie tylko wymaga cyber-hardeningu, ale daje też praktyczny mechanizm ułatwiający wykazanie zgodności. Dla części EHSR przewidziano możliwość korzystania z domniemania zgodności, jeśli produkt został objęty europejskim schematem certyfikacji cyber w zakresie pokrywającym wymagania rozporządzenia. W praktyce to czytelny sygnał dla rynku: zgodność przy retrofitach warto budować na normach, certyfikacjach i standardach funkcjonalnych, a nie wyłącznie na deklaracjach i opisach własnych. Podejścia takie jak ISO 12100 dla procesu oceny ryzyka czy ISO 13849-2 dla walidacji funkcji bezpieczeństwa przestają być „miłym dodatkiem”, a stają się częścią racjonalnej strategii obrony zgodności.

W tle działa przy tym szerszy ekosystem regulacyjny. Dyrektywa NIS2 wzmacnia ramy cyberbezpieczeństwa dla wielu sektorów, natomiast Cyber Resilience Act ustanawia wymagania cyber dla produktów z elementami cyfrowymi. W efekcie łańcuch dostaw automatyki i OT będzie coraz mocniej oceniany nie tylko pod kątem funkcjonalności, lecz także odporności, aktualizowalności i zdolności do wykazania zgodności.